2023网络安全学习路线完整指南 从零基础到信息安全软件开发专家

随着数字时代的深入发展,网络安全已成为全球关注的焦点。无论是企业、政府还是个人,对信息安全的需求日益增长,网络安全人才的市场价值持续攀升。本指南旨在为初学者和有志于深耕网络与信息安全软件开发领域的学习者,提供一份系统、实用且紧跟2023年技术趋势的完整学习路线图。

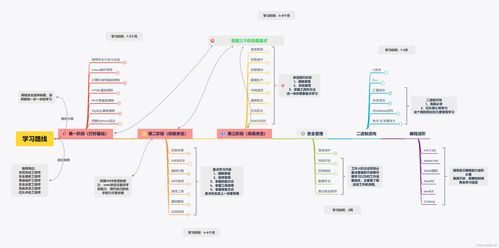

第一阶段:基础入门与核心概念(约1-3个月)

目标:建立对网络安全和信息安全的基本认知框架。

- 计算机科学基础:掌握操作系统原理(尤其是Linux/Windows)、计算机网络(TCP/IP协议、HTTP/HTTPS、DNS等)、数据库基础及一门编程语言(Python为首选,因其在安全领域应用广泛)。

- 信息安全导论:理解核心概念,如CIA三元组(机密性、完整性、可用性)、风险、漏洞、威胁、攻击类型(如DDoS、钓鱼、恶意软件)及安全模型。

- 法律法规与伦理:了解《网络安全法》、GDPR等关键法律法规及信息安全职业道德。

第二阶段:核心技能深化(约3-6个月)

目标:掌握网络安全的核心防御与攻击技术,建立攻防思维。

- 网络与系统安全:

- 网络防御:深入学习防火墙、入侵检测/防御系统(IDS/IPS)、VPN、网络访问控制等。

- 系统安全:学习操作系统安全加固、身份认证与访问控制、日志审计与分析。

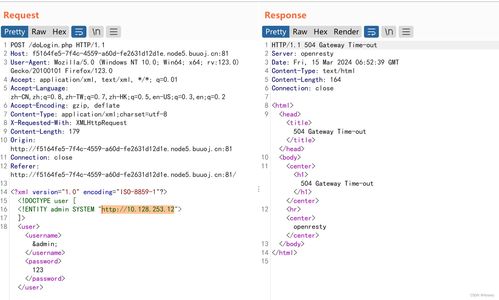

- Web安全:掌握OWASP Top 10漏洞(如SQL注入、XSS、CSRF、文件上传漏洞)的原理、利用方式及修复方案。工具使用:Burp Suite、Nmap、SQLMap等。

- 渗透测试基础:理解渗透测试流程(侦察、扫描、获取访问、维持访问、清除痕迹),并通过靶场(如DVWA、WebGoat)进行实践。

第三阶段:进阶与专业领域(约6-12个月)

目标:根据兴趣选择专业方向深入,并向安全开发过渡。

- 专业方向选择:

- 移动安全:Android/iOS应用安全、逆向工程。

- 云安全:AWS/Azure/GCP安全架构、容器安全(Docker, Kubernetes)。

- 工控安全/物联网安全:了解专用协议与设备的安全挑战。

- 数字取证与应急响应:学习事件处理流程、磁盘与内存取证技术。

- 网络与信息安全软件开发:

- 安全编程:深入学习安全编码规范(如CERT C++/Java),避免常见编码漏洞(缓冲区溢出、竞态条件)。

- 安全工具开发:使用Python、Go等语言开发自动化扫描工具、漏洞检测POC、日志分析脚本等。

- 安全产品开发理解:了解安全产品(如WAF、SIEM、EDR)的工作原理与架构,为参与开发打下基础。

- 密码学应用开发:理解对称/非对称加密、哈希函数、数字签名的原理,并学习在应用中正确实现(如使用Libsodium、TLS库)。

第四阶段:实践、集成与职业发展(持续进行)

目标:通过实战项目整合知识,构建作品集,并获取行业认可。

- 实战与实验室建设:搭建个人家庭实验室(使用VirtualBox/VMware),在合规平台(如HackTheBox, TryHackMe)参与CTF比赛,或在漏洞赏金平台(如HackerOne)进行负责任的漏洞挖掘。

- 项目集成:尝试完整的项目,例如:开发一个简单的漏洞扫描器、构建一个日志监控与告警系统、或为一个开源项目贡献安全补丁。

- 认证与持续学习:考取行业认可的认证如CompTIA Security+(入门)、CEH(伦理黑客)、OSCP(高级实践)或CISSP(管理)。持续关注安全博客、论坛(如FreeBuf、安全客)、研究论文及会议(Black Hat, DEF CON)动态。

- 软技能与职业规划:培养沟通、报告撰写和团队协作能力。明确职业目标,是成为渗透测试工程师、安全开发工程师(DevSecOps)、安全分析师还是安全架构师。

学习资源推荐

- 在线平台:Coursera、edX、极客时间、实验楼。

- 书籍:《白帽子讲Web安全》《网络安全攻防技术实战》《Metasploit渗透测试指南》。

- 社区:GitHub(关注安全相关项目)、知乎安全专栏、Reddit的r/netsec子版块。

****:网络安全学习是一场马拉松,而非短跑。这条路线图提供了清晰的路径,但关键在于保持好奇心和动手实践。从基础到核心,再到专业开发,每一步都需扎实掌握。2023年的安全领域,自动化、AI安全、云原生安全和隐私计算是热点趋势,学习过程中应予以关注。祝您在信息安全的学习与开发之路上不断精进,成为守护数字世界的坚实力量。

如若转载,请注明出处:http://www.c3275yr1.com/product/49.html

更新时间:2026-05-24 07:57:53