CTF网络安全竞赛全攻略与腾讯安全开发展示 从Web攻防到职业跃迁

在当今数字化浪潮中,网络安全已成为守护数字世界的基石,而CTF(Capture The Flag)竞赛则是锤炼实战能力的核心战场。本文将系统梳理CTF Web方向的常见题型、关键代码片段,并结合真实的腾讯网络安全开发岗位面试经历,为有志于投身网络与信息安全软件开发的从业者提供一份全面的进阶指南。

一、CTF Web方向核心题型与代码解析

CTF Web题目通常围绕常见漏洞展开,旨在考察选手的漏洞挖掘、利用与防护能力。

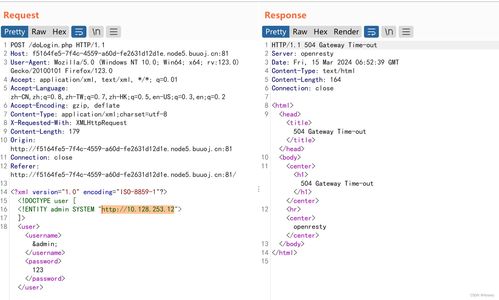

1. SQL注入

这是Web安全的经典题型。关键点在于绕过过滤,构造恶意查询。`php

// 经典万能密码绕过登录示例(基于字符串拼接)

$sql = "SELECT FROM users WHERE username='" . $_POST['user'] . "' AND password='" . $_POST['pass'] . "'";

// 攻击payload: username输入: admin'--

// 最终SQL变为: SELECT FROM users WHERE username='admin'-- ' AND password='任意值'

// -- 注释了后续条件,实现了以admin身份登录`

进阶包括联合查询注入、报错注入、盲注等。防御务必使用参数化查询(预编译)。

2. 文件上传漏洞

考察对上传文件类型、内容的检查绕过。`php

// 不安全的检查示例(仅检查Content-Type)

if($FILES['file']['type'] == 'image/jpeg') {

moveuploadedfile($FILES['file']['tmpname'], 'uploads/' . $FILES['file']['name']);

}

// 绕过:使用Burp Suite抓包,将Content-Type改为image/jpeg,但上传文件实际为含恶意代码的.php文件。

// 安全做法:检查文件扩展名、MIME类型、文件头,并将上传目录设置为不可执行。`

3. 命令执行与代码注入`php

// 不安全的系统命令调用

$ip = $_GET['ip'];

system('ping -c 4 ' . $ip);

// 攻击payload: ip=127.0.0.1; cat /etc/passwd

// 拼接后命令为: ping -c 4 127.0.0.1; cat /etc/passwd,分号实现了多条命令执行。

// 防御:使用escapeshellarg()等函数对参数进行严格过滤。`

4. 反序列化漏洞

常见于PHP、Java等语言,利用不当的反序列化操作执行任意代码。`php

class Example {

public $cmd = 'whoami';

function destruct() {

system($this->cmd); // 析构函数中执行系统命令

}

}

// 攻击者构造序列化字符串: O:7:"Example":1:{s:3:"cmd";s:10:"cat /flag";}

// 当程序对此字符串进行反序列化时,会创建Example对象,其$cmd属性被覆盖,对象销毁时触发destruct()执行恶意命令。`

5. SSRF(服务器端请求伪造)

利用服务端发起内部网络请求,探测或攻击内网服务。`python

# 脆弱的Flask示例

import requests

from flask import request

@app.route('/fetch')

def fetch_url():

url = request.args.get('url')

return requests.get(url).text # 直接请求用户传入的URL

# payload: url=http://169.254.169.254/latest/meta-data/ (尝试访问AWS元数据服务)

防御:对URL协议、域名、IP进行白名单过滤,禁用重定向。

`

6. XSS(跨站脚本攻击)

分为反射型、存储型、DOM型。核心是将脚本注入页面,被浏览器执行。`html

`

二、腾讯网络安全开发岗位面试深度复盘

以下基于多位候选人的真实面试经历整理,涵盖技术深度与工程思维。

1. 技术深度考察

Web安全原理:面试官不会只问SQL注入是什么,而是会深入追问:“MySQL的secure_file_priv配置如何影响注入利用?”“除了union select,在盲注场景下,如何用regexp或like逐位提取数据?请比较效率。”

协议与中间件:深入HTTP/2、QUIC协议的新特性及其安全影响。对Nginx、Apache的配置安全、WAF(Web应用防火墙)绕过技巧有实际经验要求。

代码审计:现场提供一段有缺陷的代码(如Java反序列化、Python pickle加载),要求快速定位漏洞点、阐述利用链并给出修复方案。

内网渗透思维:给定一个已获取Webshell的边界服务器场景,如何信息收集、提权、横向移动?对AD域、Kerberos协议、PsExec等工具的原理需有理解。

2. 开发与工程能力

安全开发流程(SDL):腾讯强调安全左移。问题如:“在CI/CD流水线中,如何自动化集成SAST(静态应用安全测试)和DAST(动态应用安全测试)?”“设计一个供业务团队使用的轻量级API安全检测SDK,需要考虑哪些功能和接口?”

漏洞挖掘工具开发:考察编程与架构能力。例如:“设计一个分布式的Web目录扫描器,如何管理任务队列、去重、结果聚合?”“用Python实现一个简单的污点跟踪原型,用于检测PHP代码中的命令注入漏洞。”

* 应急响应与攻防实战:场景题:“凌晨收到告警,某核心业务接口被刷,疑似存在批量漏洞利用。你的排查思路和止损步骤是什么?”“在红蓝对抗中,你作为蓝方,如何利用HIDS(主机入侵检测系统)的日志发现攻击者的持久化手段?”

3. 软素质与行业洞察

学习与分享:近期关注哪些前沿漏洞(如Log4j2、Spring4Shell)?是否在Github上有开源安全项目或技术博客?

合规与隐私:对《网络安全法》、《数据安全法》、《个人信息保护法》的核心要求有基本了解,知晓在开发中如何落实。

* 职业规划:为何选择安全开发而非纯攻防或纯开发?对云原生安全、AI安全等方向的看法。

三、给求职者的核心建议

- 基础为王:熟练掌握至少一门编程语言(Python/Go/Java),深入理解计算机网络、操作系统、数据库原理。安全是建立在扎实的计算机基础之上的。

- 实战积累:持续参与CTF竞赛(如腾讯信息安全争霸赛TCTF)、开源漏洞挖掘项目(如SRC)、或构建自己的安全实验环境。将理论知识转化为“肌肉记忆”。

- 工程化思维:安全开发工程师的核心价值是将安全能力产品化、自动化、平台化。多思考如何用代码和系统解决重复性安全问题,提升效率。

- 保持好奇与热情:安全领域日新月异,需要持续学习新技术、新漏洞、新攻防手法。保持对技术本质的好奇心,是长期发展的核心动力。

从CTF赛场的刀光剑影,到企业级安全体系的构建,这条路既需要黑客般的突破思维,也需要工程师的严谨与匠心。希望这篇融合了实战代码与面试心得的指南,能助你在网络与信息安全软件开发的征途上,步履坚实,直抵峰巅。

如若转载,请注明出处:http://www.c3275yr1.com/product/55.html

更新时间:2026-06-03 16:56:23